Sicurezza informatica: pochi anni all'armageddon

Abbiamo poco tempo. Il problema della sicurezza informatica sta raggiungendo proporzioni tali da diventare intrattabile nel giro di pochi anni. Ma siamo ancora in tempo per poter fare qualcosa, iniziando da una maggiore informazione

di Andrea Bai pubblicato il 21 Marzo 2012 nel canale Scienza e tecnologiaLe tendenze

Quali sono quindi le tendenze delineatesi nel 2011 e che andranno a prendere consistenza e confermarsi nel corso del 2012? Anzitutto č opportuno comprendere che le problematiche della sicurezza ICT saranno amplificate da due fenomeni: da un lato la diffusione di tecnologie, strumenti e servizi sempre piů avanzati e che rappresentano una componente irrinunciabile per la maggior parte degli individui, e dall'altra l'assenza di passi avanti significativi sul fronte normativo ed operativo per quanto riguarda attivitŕ di contrasto al cybercrime e di gestione delle altre fonti di rischio che minacciano l'ICT.

Cybercrime

Si tratta di una forma di criminalitŕ che č destinata a crescere in maniera spaventosa nel corso dei prossimi anni, favorita sia da una situazione di instabilitŕ economica globale, sia dalla mancanza di forme di contrasto e disincentivazione. Come detto, si tratterŕ sempre meno di singoli hacker e sempre piů di organizzazioni di ampio respiro che daranno luogo alla compravendita di veri e propri "servizi criminosi" per l'accesso a database, sistemi finanziari, e via discorrendo. O, per dirla come il Clusit, si tratterŕ sempre di piů di "Crime as a Service".

In particolare saranno i paradigmi tecnologici di maggior sviluppo ad essere quelli maggiormente sfruttati dai cybercriminali. Tra cloud computing, social networking e mobile č quest'ultimo a rappresentare l'ambito piů delicato in termini di sicurezza ICT. I moderni dispositivi mobile sono infatti caratterizzati da potenze di calcolo e capacitŕ di connettivitŕ (nonché caratteristiche avanzate come la geolocalizzazione o le tecnologie NFC per i pagamenti) che consentono di realizzare attacchi sempre piů sofisticati ed aggressivi, anche per via della mancanza di strumenti di protezione che siano realmente efficaci. E con grossa probabilitŕ una fascia di popolazione molto colpita da questi attacchi saranno i giovani ed i giovanissimi, dove attualmente la diffusione di questo genere di dispositivi č molto elevata. Se accanto a queste considerazioni si pensa inoltre alla consumerizzazione dell'IT come uno dei trend tecnologici del momento, si evince come tutti questi rischi saranno portati all'interno dell'azienda dove si manifesteranno vulnerabilitŕ nuove e complesse da gestire.

Per quanto riguarda i Social Network si stima invece che per il 2012 andranno a superare l'email come principale vettore di attacco verso gli utenti privati, divenendo una delle principali fonti di rischio non solo per questi ma anche per utenti business ed organizzazioni. I social network, com'č facile intuire, sono il terreno ideale per furti di identitŕ, danni alla reputazione, alla privacy, stalking, frodi, phishing, diffusione di malware, attivitŕ di social engineering e furti di proprietŕ intellettuale. A questo va aggiunto come gli attaccanti cercheranno sempre di piů di sfruttare in maniera combinata i punti deboli dei dispositivi mobili e con le caratteristiche proprie dei social network.

Sul fronte Cloud si osserva invece come i punti di forza caratteristici del cloud (delocalizzazione, sfruttamento di risorse distribuite) lo trasformeranno in uno strumento nelle mani delle organizzazioni criminali per ampliare la portata delle proprie azioni, sia compromettendo infrastrutture di terzi per accedere a dati o diffondere malware, sia dotandosi di infrastrutture proprie (per creare sistemi di calcolo distribuito e poter cosě realizzare, ad esempio, soluzioni di password cracking su larga scala) per rivenderne l'utilizzo ad altri gruppi criminali.

Hacktivism

Le preoccupazioni che sorgono sul fronte dell'attivismo informatico sono di pari portata: la persistenza della crisi mondiale, con il clima di instabilitŕ e di malcontento sociale non farŕ che accrescere in numero e gravitŕ i casi di hactivism che potrebbero presto diventare una costante nel panorama globale. Se perň, fino ad ora, i vari gruppi hacktivisti si sono limitati ad azioni dimostrative con scopo quasi esclusivamente mediatico, non č da escludere che nel futuro anche prossimo possano divenire uno strumento di protesta e di pressione contro ogni genere di ideologia, fino ad arrivare al condizionamento di eventi socio-politici.

La crescita di questo fenomeno puň inoltre generare un effetto collaterale altrettanto dannoso, ovvero lo sfruttamento di attivitŕ di hactivism (con la meccanica "false-flag" giŕ accennata in precedenza) da parte di soggetti politici, corporazioni, gruppi terroristici, agenzie di intelligence e via discorrendo, per coprire altri generi di attacchi e depistarne le indagini. Ed č proprio nel 2012 che il fenomeno dell'hactivism potrebbe manifestarsi in maniera particolarmente dirompente, a fronte di eventi internazionali di particolare importanza come i Campionati Europei di calcio in Polonia e Ucraina a giugno, Giochi della XXX Olimpiade a Londra a luglio e agosto o le Elezioni Presidenziali USA a novembre. In relazione specificatamente all'Italia, anche per il 2013 vi potranno essere potenzialmente importanti episodi di matrice hacktivistica con la scadenza dell'attuale legislatura e le conseguenti elezioni politiche per la formazione del nuovo parlamento.

Espionage

Con la massiccia archivazione di dati ed informazioni in formato digitale, le attivitŕ di spionaggio a mezzo informatico sono diventate, nel corso del 2011, il metodo principale per entrare in possesso di informazioni riservate di qualunque genere. Anche in questo caso ci sono numeri da capogiro: solamente per quanto riguarda lo spionaggio industrale, dove č possibile disporre di dati e stime seppur parziali, il valore delle attuali informazioni trafugate a livello globale sia pari ad un trilione di dollari, dando luogo a ciň che viene definito come il piů grande trasferimento di ricchezza nella storia dell'umanitŕ.

Sotto il cappello del termine "cyber-espionage" si raccolgono, in realtŕ, differenti generi di spionaggio: oltre a quello industriale giŕ citato, vi č anche quello realizzato da agenzie di intelligence volto a individuare informazioni di valore politico e quello definito Open Source Intelligence, alla portata di chiunque. Allo stato attuale delle cose il cyber spionaggio risulta essere diffuso in tutti i paesi, con la trafugazione di progetti, bevetti, formule, codici sorgenti, informazioni finanziarie e chi piů ne ha, piů ne aggiunga. Si tratta di una situazione che ha portato all'annullamento o al rinvio di operazioni finanziare e acquisizioni, chiusura di progetti, destabilizzazione di settori economici proprio a seguito di questo furto di informazioni.

Per il 2012 si vede una ulteriore espansione di questo tipo di attivitŕ ed in questo caso la realtŕ italiana rappresenta un terreno di caccia particolarmente invitante. Non bisogna infatti dimenticare che il tessuto produttivo dell'Italia č florido di piccole e medie imprese (tra l'altro impreparate alla prevenzione e alla gestione di questo tipo di minacce) che possono poggiare su un elevatissimo valore in termini di conoscenze e competenze ed azioni di cyber-espionage ai danni di questo tipo di realtŕ porterebbe immediatamente ad una perdita di competitivitŕ sul terreno globale.

Sabotaggio e Cyber Warfare.

Dopo la terra, l'acqua, l'aria e lo spazio, la rete rappresenta il cosiddetto "quinto dominio di combattimento" ed č l'arena dove, nel corso dei prossimi anni, si combatteranno le guerre tra le potenze mondiali. Giŕ nel 2011 il tema ha rapidamente scalato la lista delle prioritŕ nelle organizzazioni militari e governative e nel corso del 2012 si prevede un incremento di investimenti da parte di tutte le potenze per allestire nuove strutture organizzative specializzate nell'attacco e nella difesa in questo particolare campo di battaglia.

Attualmente il contesto č di tutti contro tutti, dominato da una situazione di stallo per via del timore da parte di tutte le parti in causa di non essere in grado di fronteggiare un attacco di questo genere. Se molte organizzazioni militari si stanno giŕ dotando di cosiddette "cyber-weapons" (malware altamente sofisticati, in grado di colpire con estrema precisione bersagli specifici), il timore principale č rappresentato dal fatto che in un attacco di questo tipo la vittima puň con relativa facilitŕ raccogliere i "cocci" dell'arma impiegata e adottando tecniche di reverse engineering elaborarne una variante da rispedire al mittente. E' inoltre opportuno considerare che sono proprio i Paesi piů tecnologicamente avanzati ad essere quelli piů vulnerabili in uno scenario di questo genere.

Tuttavia in questo scenario il timore principale č quello della posibilitŕ di vedere una crescita degli attacchi verso infrastrutture critiche (centrali elettriche, acquedotti, sistemi di telecomunicazioni) per mandare in blocco un intero paese con conseguenze catastrofiche (lo scenario tratteggiato nel film del 2007 Die Hard 4, che appare ora tutt'altro che fantasioso). A tal proposito č infatti opportuno spendere alcune considerazioni sui sistemi informatici che controllano l'automazione in ambito industriale, che in molti casi hanno diversi decenni di attivitŕ alle spalle e progettati con scarsa considerazione delle problematiche legate agli attacchi informatici.

Sony FE 16-25mm F2.8 G: meno zoom, più luce

Sony FE 16-25mm F2.8 G: meno zoom, più luce  Motorola edge 50 Pro: design e display al top, meno il prezzo! Recensione

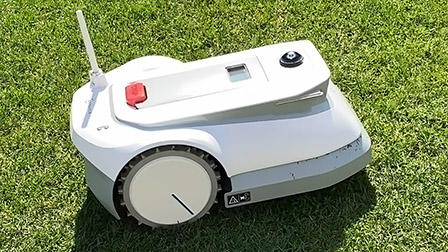

Motorola edge 50 Pro: design e display al top, meno il prezzo! Recensione Ecovacs Goat G1-800, mettiamo alla prova il robot tagliaerba facile ed efficace

Ecovacs Goat G1-800, mettiamo alla prova il robot tagliaerba facile ed efficace Boston Dynamics presenta l'evoluzione dell'androide Atlas: ora è completamente elettrico

Boston Dynamics presenta l'evoluzione dell'androide Atlas: ora è completamente elettrico Scaricati gli ultimi dati dal drone NASA Ingenuity, potrebbe essere un ''arrivederci''

Scaricati gli ultimi dati dal drone NASA Ingenuity, potrebbe essere un ''arrivederci'' Take-Two: dopo l'acquisizione di Gearbox arrivano altri 550 licenziamenti

Take-Two: dopo l'acquisizione di Gearbox arrivano altri 550 licenziamenti NASA Dragonfly: la missione con il drone verso Titano è confermata, partenza nel 2028

NASA Dragonfly: la missione con il drone verso Titano è confermata, partenza nel 2028 TV Sony: ora al top di gamma ci sono i Mini LED e spariscono i QD-OLED!

TV Sony: ora al top di gamma ci sono i Mini LED e spariscono i QD-OLED! NVIDIA dice definitivamente addio a Turing con le nuove schede RTX A400 e A1000

NVIDIA dice definitivamente addio a Turing con le nuove schede RTX A400 e A1000 Ghost of Tsushima: ecco i requisiti PC del primo gioco con l'overlay di PlayStation Network

Ghost of Tsushima: ecco i requisiti PC del primo gioco con l'overlay di PlayStation Network La prima edizione di Coderful porta il mondo dello sviluppo frontend a Catania il 28 giugno

La prima edizione di Coderful porta il mondo dello sviluppo frontend a Catania il 28 giugno Netflix, è polemica per il presunto uso di immagini generate dall'IA in un documentario

Netflix, è polemica per il presunto uso di immagini generate dall'IA in un documentario Call of Duty Vanguard: un flop per Activision…che ha venduto 30 milioni di copie

Call of Duty Vanguard: un flop per Activision…che ha venduto 30 milioni di copie Le ricariche con corrente modulata potrebbero aiutare le batterie agli ioni di litio a durare più a lungo

Le ricariche con corrente modulata potrebbero aiutare le batterie agli ioni di litio a durare più a lungo Ci sarebbe la Cina dietro gli "attacchi mercenari" segnalati da Apple: l'analisi di BlackBerry

Ci sarebbe la Cina dietro gli "attacchi mercenari" segnalati da Apple: l'analisi di BlackBerry Microsoft Copilot for Security è ora disponibile per tutte le aziende

Microsoft Copilot for Security è ora disponibile per tutte le aziende Il Tribunale si schiera dalla parte di Audi nella disputa legale con Nio a proposito dei nomi di ES6, ES7 e ES8

Il Tribunale si schiera dalla parte di Audi nella disputa legale con Nio a proposito dei nomi di ES6, ES7 e ES8