La truffa corre sul conto online, ecco come

L'esplosione del commercio elettronico porta ancor pił alla ribalta il tema della sicurezza informatica, soprattutto nel contesto delle transazioni elettroniche. Partendo da un caso specifico proviamo a spiegare un aspetto spesso trascurato nella sicurezza informatica: il fattore umano

di Andrea Bai pubblicato il 22 Dicembre 2010 nel canale SoftwareLe cause e le vulnerabilitą

Il rischio degli attacchi MITB

Gli attacchi Man-in-the-Browser sono particolarmente difficili da rilevare e, spesso, riescono perfettamente a causare danni senza che nessuno se ne accorga. Di seguito alcune delle modalitą con le quali avvengono gli attacchi MITB e le motivazioni che li rendono ad alto rischio.

I computer si possono infettare facilmente: il modo pił comune per infettare un browser Internet con codice malware č quello di sfruttare le tecniche di social engineering. Spesso, navigando o facendo il download di file, ci si vede proporre la possibilitą di scaricare versioni aggiornate di determinate applicazioni software. Si tratta di proposte talmente diffuse che molti utenti tendono ad accettarle automaticamente. Questo č esattamente il comportamento istintivo su cui i cyber-criminali fanno leva creando messaggi di download praticamente identici a quelli usati dai legittimi vendor di software. Molti utenti non si accorgono delle sottili differenze nei messaggi, autorizzano il download e inconsapevolmente infettano il loro browser.

Difficoltą di rilevamento: il malware č difficile da identificare in quanto chi si occupa del suo sviluppo utilizza dei toolkit che ne permettono la modifica e l'adattamento in base al target prescelto. Un livello di customizzazione tanto elevato - a volte pensato addirittura a seconda del Paese o dell'istituto bancario da colpire - impedisce ai filtri antivirus, sviluppati per tipologie di virus pił generiche, di riconoscere il codice pericoloso.

Le tradizionali tecniche di strong authentication non aiutano: le strong authentication confermano l'identitą dell'utente che esegue il login, ma in presenza di attacchi Man-in-the-Browser l'utente puņ eseguire l'autenticazione con successo anche se č stato attivato un codice pericoloso all'interno del browser. Quando il cliente effettua una transazione online, il browser infetto esegue segretamente azioni illegali. E nessuno, né l'utente né la banca, si accorge di quanto sta accadendo.

I meccanismi tradizionali anti-frode e i tool software-based sono inefficaci: gli strumenti anti-frode basati sul rischio si basano sull'autenticazione dell'utente e sulla convalida della transazione, chiedendo al cliente di rispondere ad alcune domande di sicurezza predefinite, analizzando le abitudini e gli schemi comportamentali dell'utente quando utilizza il suo conto bancario online. Questi strumenti non hanno perņ la capacitą di verificare se una transazione sia stata avviata o meno da un malware.

Dopo aver letto la pagina precedente la parte dell'articolo qui sopra riportata, la maggior parte dei lettori potrą pensare che il modo migliore per prevenire un attacco di tipo MITB č quello di evitare di scaricare software di dubbia provenienza, in particolar modo quando si tratta di elementi aggiuntivi o plugin del browser web. L'osservazione č indubbiamente inoppugnabile, ma č opportuno considerare che tra la clientela di un eventuale servizio di banking online si trovano individui che possono essere ben poco adusi ai pericoli del mondo tecnologico. In altre parole, e come abbiamo gią avuto modo di sottolineare pił volte in altri articoli, il fattore umano rappresenta l'anello pił debole del processo di sicurezza.

Kevin Mitnick, il pił celebre tra gli ingegneri sociali, ora consulente di sicurezza informatica

Al termine della pagina precedente abbiamo fatto riferimento all'ingegneria sociale, ed anche il frammento di articolo riportato qui sopra cita le tecniche di social engineering come mezzo per indurre il malcapitato utente a scaricare un software malevolo. Ma che cos'č l'ingegneria sociale? Seppur si stia parlando di sicurezza informatica, dietro a questa altisonante espressione si nasconde ben poco di tecnologico: l'ingegneria sociale č una pratica di manipolazione psicologica volta alla raccolta di informazioni confidenziali o riservate che l'oggetto di un attacco normalmente non rivelerebbe. Una efficace definizione dell'ingegneria sociale č data da Kevin Mitnick nel saggio nel saggio "The art of deception". Mitnick č il pił noto e celebre tra gli ingegneri sociali, con un passato da "hacker" ed un presente da consulente di sicurezza:

"Ingegneria sociale significa l'uso del proprio ascendente e delle capacitą di persuasione per ingannare gli altri, convincendoli che l'ingegnere sociale sia quello che non č, oppure manovrandoli. Di conseguenza l'ingegnere sociale puņ usare la gente per strapparle informazioni con o senza l'ausilio di strumenti tecnologici"

Gli attacchi dell'ingegnere sociale, o pił in generale gli attacchi che si basano sui principi e sui meccanismi dell'ingegneria sociale (e la stragrande maggioranza degli attacchi informatici traggono direttamente spunto dall'ingegneria sociale, rafforzati proprio dal mezzo tecnologico) hanno pił probabilitą di successo nel momento in cui le persone sono ignare delle buone e basilari pratiche di sicurezza. Per questo motivo il fattore umano č l'anello pił debole nel processo di sicurezza.

Manipolazione dell'interlocutore e della sua fiducia: č questa l'essenza dell'ingeneria sociale. Avendo ben chiaro questo concetto, si evince immediatamente per quale motivo -ritornando all'argomento dell'articolo- le tradizionali tecniche di strong authentication non hanno alcuna utilitą nella prevenzione o nel contenimento di attacchi di tipo MITB. Il processo di autenticazione autenticazione infatti si occupa solamente di verificare e validare le credenziali di identitą allo scopo di stabilire un canale di comunicazione e, pertanto, utilizzare solamente un meccanismo di strong authentication, nel momento in cui il browser č gią stato compromesso, non fa altro che incrementare il livello di "fiducia mal riposta" cui ci siamo riferiti nella pagina precedente.

Sony FE 16-25mm F2.8 G: meno zoom, più luce

Sony FE 16-25mm F2.8 G: meno zoom, più luce  Motorola edge 50 Pro: design e display al top, meno il prezzo! Recensione

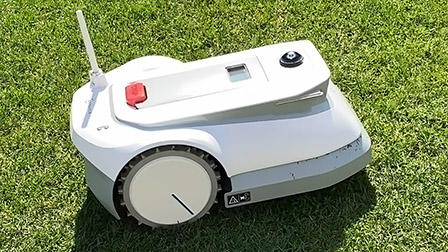

Motorola edge 50 Pro: design e display al top, meno il prezzo! Recensione Ecovacs Goat G1-800, mettiamo alla prova il robot tagliaerba facile ed efficace

Ecovacs Goat G1-800, mettiamo alla prova il robot tagliaerba facile ed efficace HUAWEI lancia Pura 70 Ultra: il nuovo flagship che rivoluziona la fotografia mobile

HUAWEI lancia Pura 70 Ultra: il nuovo flagship che rivoluziona la fotografia mobile Queste scrivanie elettriche regolabili in altezza hanno un doppio sconto su Amazon: ecco perché sono fondamentali per comfort e salute

Queste scrivanie elettriche regolabili in altezza hanno un doppio sconto su Amazon: ecco perché sono fondamentali per comfort e salute Ondata di sconti sui computer portatili su Amazon: si parte dai low cost a 200 euro circa fino a un bellissimo HP Victus con RTX 4070 a 1.399€

Ondata di sconti sui computer portatili su Amazon: si parte dai low cost a 200 euro circa fino a un bellissimo HP Victus con RTX 4070 a 1.399€ Arriva TikTok Notes: ByteDance dichiara guerra aperta a Instagram

Arriva TikTok Notes: ByteDance dichiara guerra aperta a Instagram WhatsApp, semplificata la ricerca delle conversazioni: come funzionano i Chat Filter

WhatsApp, semplificata la ricerca delle conversazioni: come funzionano i Chat Filter Ecco tutte le offerte sulle schede video GeForce RTX e Radeon ora su Amazon: una RTX 4080 a meno di 1.000 euro ma anche 4070 e 4080 SUPER

Ecco tutte le offerte sulle schede video GeForce RTX e Radeon ora su Amazon: una RTX 4080 a meno di 1.000 euro ma anche 4070 e 4080 SUPER Come l'IA ha aiutato ad accorciare la progettazione dei Core Ultra: ce lo spiega Intel

Come l'IA ha aiutato ad accorciare la progettazione dei Core Ultra: ce lo spiega Intel Prezzo bomba: portatile Medion Full HD, Intel Core i5- 1235U, 8GB RAM, 512GB SSD a 365€!

Prezzo bomba: portatile Medion Full HD, Intel Core i5- 1235U, 8GB RAM, 512GB SSD a 365€! Hala Point, Intel ha creato il sistema neuromorfico più grande al mondo

Hala Point, Intel ha creato il sistema neuromorfico più grande al mondo Le svendite Amazon più interessanti: mini PC, iPhone 15, robot, smartphone, PC e molto altro, prima che finiscano!

Le svendite Amazon più interessanti: mini PC, iPhone 15, robot, smartphone, PC e molto altro, prima che finiscano! Record di vendite per il nuovo robot Narwal Freo X Ultra: top di gamma da 8200Pa, č ancora in promo lancio con coupon di 150€!

Record di vendite per il nuovo robot Narwal Freo X Ultra: top di gamma da 8200Pa, č ancora in promo lancio con coupon di 150€! Super economico o super potente? Ecco 2 mini PC imbattibili a 149€ o 379€ con AMD Ryzen 7 5700U e 32GB RAM!

Super economico o super potente? Ecco 2 mini PC imbattibili a 149€ o 379€ con AMD Ryzen 7 5700U e 32GB RAM! Boston Dynamics presenta l'evoluzione dell'androide Atlas: ora è completamente elettrico

Boston Dynamics presenta l'evoluzione dell'androide Atlas: ora è completamente elettrico