Cresce la spesa per la sicurezza dedicata a Internet of Things

Nel 2016 crescerŕ del 23,7% rispetto all'anno precedente, ma dopo il 2020 la spesa globale per la sicurezza IoT incrementerŕ ad un passo piů spedito

di Andrea Bai pubblicata il 26 Aprile 2016, alle 17:01 nel canale MercatoLa spesa globale per la sicurezza nell'ambito Internet of Things andrŕ a raggiungere i 348 milioni di dollari nel 2016, facendo segnare una crescita del 23,7% rispetto ai 281,5 milioni di dollari di spesa registrata nel corso dell'anno passato. Per il 2018 la spesa per la sicurezza IoT andrŕ a raggiungere i 547 milioni di dollari. Sebbene in queste fasi il volume di spesa appaia essere moderato, la societŕ di analisi di mercato Gartner, che ha curato lo studio, afferma che la crescita prenderŕ un passo piů spedito dopo il 2020.

Ruggero Contu, Gartner research director, ha commentato: "Il mercato per la sicurezza IoT č attualmente piccolo ma sta crescendo con aziende e consumatori che iniziano ad usare i dispositivi connessi in misura sempre maggiore. Prevediamo che nel corso del 2016 crescerŕ a 6,4 miliardi il numero dei dispositivi connessi, per raggiungere gli 11,4 miliardi nel 2018. Tra i vari settori vi sono differenze sostanziali e di conseguenza vi sono differenti livelli di prioritŕ e di conoscenza della sicurezza".

Il mercato per i prodotti di sicurezza IoT dipende in maniera diretta dal tasso di adozione nel settore consumer e in quello aziendale. La spesa endpoint sarŕ costituita principalmente dalle auto connesse, cosě come da altri macchinari complessi e veicoli, come trasporti pesanti, aerei commerciali e macchinari per l'agricoltura e l'edilizia.

Secondo Gartner per il 2020 piů del 25% degli attacchi identificati in ambito aziendale coinvolgerŕ IoT, sebbene in questo ambito verrŕ stanziato meno del 10% del budget della sicurezza IT. I vendor di prodotti e soluzioni di sicurezza dovranno cosě trovare il modo di proporre funzionalitŕ di sicurezza IoT utilizzabili, anche se inizialmente vi sarŕ una maggior concentrazione sull'individuazione di vulnerabilitŕ singole invece che su un approccio a lungo termine per una migliore protezione dei dispositivi connessi.

Sony FE 16-25mm F2.8 G: meno zoom, più luce

Sony FE 16-25mm F2.8 G: meno zoom, più luce  Motorola edge 50 Pro: design e display al top, meno il prezzo! Recensione

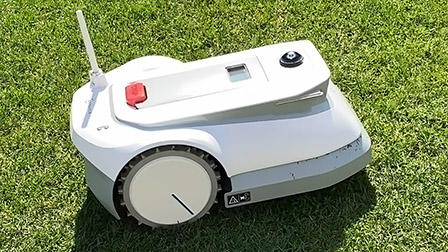

Motorola edge 50 Pro: design e display al top, meno il prezzo! Recensione Ecovacs Goat G1-800, mettiamo alla prova il robot tagliaerba facile ed efficace

Ecovacs Goat G1-800, mettiamo alla prova il robot tagliaerba facile ed efficace Horizon Forbidden West per PC: ecco perché č disponibile solo la tecnologia di Frame Generation di NVIDIA, non quella di AMD

Horizon Forbidden West per PC: ecco perché č disponibile solo la tecnologia di Frame Generation di NVIDIA, non quella di AMD Fallout: che livello ha raggiunto Lucy nella serie TV? Uno youtuber espone i suoi calcoli

Fallout: che livello ha raggiunto Lucy nella serie TV? Uno youtuber espone i suoi calcoli Appian potenzierà il suo Data Fabric con le funzionalità GenAI di AWS

Appian potenzierà il suo Data Fabric con le funzionalità GenAI di AWS Ring celebra il primo compleanno di Ring Intercom alla Milano Design Week 2024

Ring celebra il primo compleanno di Ring Intercom alla Milano Design Week 2024 PS5 Pro: Sony, gli sviluppatori siano pronti entro l'estate e focus sul Ray Tracing

PS5 Pro: Sony, gli sviluppatori siano pronti entro l'estate e focus sul Ray Tracing Amazon Music lancia "Maestro", un nuovo generatore di playlist AI in stile Spotify

Amazon Music lancia "Maestro", un nuovo generatore di playlist AI in stile Spotify Micron, arriva la NAND QLC a 232 layer: prestazioni interessanti per SSD PCIe 4.0

Micron, arriva la NAND QLC a 232 layer: prestazioni interessanti per SSD PCIe 4.0 iPhone 16 Pro, un nuovo rivestimento per contrastare uno dei maggiori difetti della fotocamera

iPhone 16 Pro, un nuovo rivestimento per contrastare uno dei maggiori difetti della fotocamera I TV TCL con tecnologia Mini LED hanno ora prezzi interessanti: eccoli a partire da 599€ per un 50 pollici

I TV TCL con tecnologia Mini LED hanno ora prezzi interessanti: eccoli a partire da 599€ per un 50 pollici HUAWEI dice addio alla storica serie P. Benvenuta HUAWEI Pura 70

HUAWEI dice addio alla storica serie P. Benvenuta HUAWEI Pura 70 Star Wars Outlaws: i giocatori incontreranno Jabba the Hutt nell'esperienza di gioco principale

Star Wars Outlaws: i giocatori incontreranno Jabba the Hutt nell'esperienza di gioco principale Vulnerabilità grave su iMessage: Trust Wallet lancia l'allarme, ma è polemica sulle modalità di divulgazione

Vulnerabilità grave su iMessage: Trust Wallet lancia l'allarme, ma è polemica sulle modalità di divulgazione Arriva Insta360 X4 per realizzare veri video a 360° in 8K. Ecco tutte le sue caratteristiche

Arriva Insta360 X4 per realizzare veri video a 360° in 8K. Ecco tutte le sue caratteristiche AMD presenta i Ryzen PRO 8000: sono meglio delle CPU Intel con l'IA

AMD presenta i Ryzen PRO 8000: sono meglio delle CPU Intel con l'IA

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".